| Категории раздела |

|

|

Автомобильные гаджеты, ремонт...

[147]

|

|

Безопасность IT

[404]

|

|

Блоки питания, Power Banks, зарядки...

[528]

|

|

Видеорегистраторы

[189]

|

|

Гаджеты для спорта и здоровья...

[195]

|

|

Гаджеты, аксессуары...

[633]

|

|

Измерительная техника, инструменты

[457]

|

|

Накопители данных

[238]

|

|

Нетбуки, Ноутбуки, Ультрабуки

[693]

|

|

Мультиварки, блендеры и не только...

[170]

|

|

Планшеты

[766]

|

|

Радар-детекторы

[26]

|

|

Роботы-пылесосы

[41]

|

|

Своими руками

[382]

|

|

Сети, сетевые технологии, оборудование...

[275]

|

|

Смартфоны

[4967]

|

|

Фотокамеры, объективы, искусство фотографии..

[542]

|

|

Умный дом

[56]

|

|

Электронные книги

[105]

|

|

CB, LPD, PMR- связь...

[170]

|

|

DECT, IP-телефоны

[18]

|

|

Drones, boats, cars...

[109]

|

|

electric cars

[35]

|

|

GPS-навигаторы, трекеры...

[51]

|

|

Linux и не только

[3992]

|

|

mini computers и не только...

[413]

|

|

News IT, Это интересно, ликбез...

[1122]

|

|

Smart TV, UltraHD, приставки, проекторы...

[417]

|

|

Smart Watch

[270]

|

|

Sound: наушники, плееры, усилители...

[621]

|

|

Windows 10...

[301]

|

|

Windows 11

[37]

|

|  |

|

|

| |  |

| Главная » Безопасность IT

Результаты анализа бэкдора, используемого при взломе серверов IRC-сети Freenode

Опубликован анализ бэкдора, который в результате взлома серверов IRC-сети Freenode был внедрён для оставления скрытого входа в систему. Для активации доступа злоумышленников к бэкдору использовалась техника "port knocking", при которой после отправки специально оформленного набора пакетов, сервер инициировал канал связи к заявившему о себе узлу злоумышленников. Для скрытия информации в канале связи применялось шифрование. Такой подход позволил не привязывать бэкдор к IP-адресам управляющих узлов. Выявлением в трафике активирующей бэкдор последовательности пакетов занимался специально подготовленный модуль ядра ipt_ip

...

Читать дальше »

|

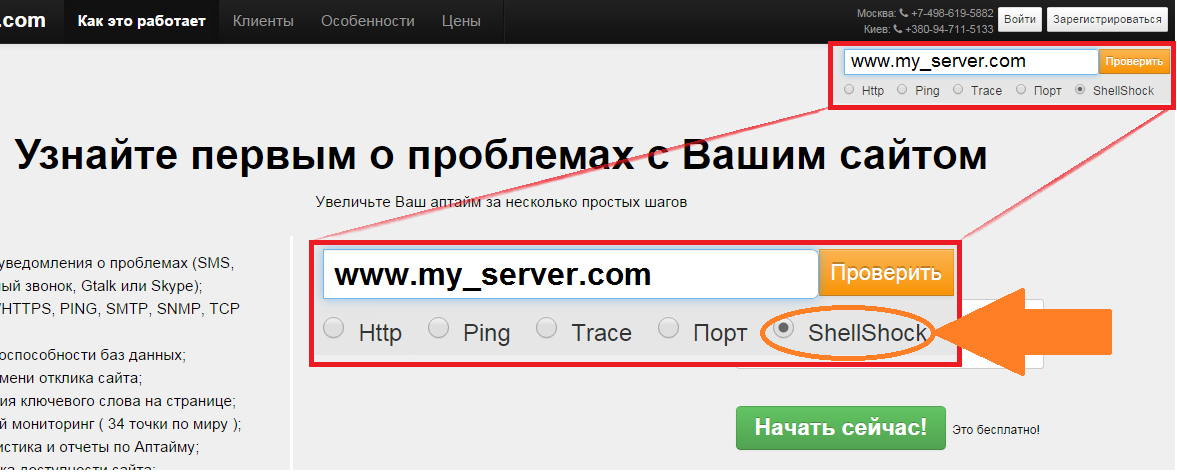

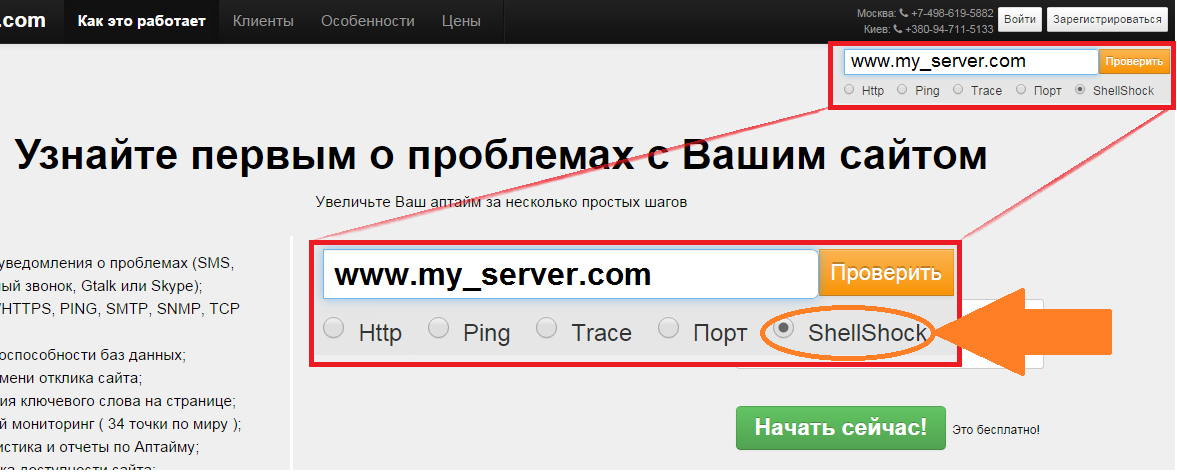

Проверьте своего хостера на уязвимость Shellshock

В связи «открытием» повсеместно обсуждаемой в последнее время Shellshock-уязвимости (например, здесь и здесь), а также преследуя благую цель устранения возможных неприятных последствий использования этой уязвимости, сервис мониторинга сайтов ХостТрекер предоставляет возможность мгновенно определить наличие этой самой уязвимости на линуксовых серверах и установленным веб-сервером (проверка результата происходит через http).

Как это работает?

Алгоритм очень простой.

...

Читать дальше »

|

Вышел CAINE 6.0, дистрибутив для выявления скрытых данных

Представлен релиз CAINE 6.0 (Computer Aided INvestigative Environment), специализированного Live-дистрибутива, предназначенного для проведения криминалистического анализа, поиска скрытых и удалённых данных на дисках и выявления остаточной информации для восстановления картины взлома системы. Дистрибутив основан на Ubuntu и оснащён единым графическим интерфейсом на базе оболочки MATE (форк GNOME 2) для управления набором разноплановых утилит по исследованию как Unix, так и Windows систем. Размер загрузочного iso-образа 2.7 Гб (x86_64).

...

Читать дальше »

...

Читать дальше »

|

Технология Tor может быть интегрирована в Firefox

Mozilla планирует повысить приватность своих пользователей путем интеграции технологии Tor в поисковик Firefox.

Mozilla планирует встроить технологию шифрования передаваемых данных Tor в свой интернет-браузер. Эта мера будет предпринята для повышения аномнимности пользователей.

Ранее эту концепцию реализовал The Pirate Bay, применив в The Pirate Browser пакет Tor Bundle. Помимо анонимности, он также обеспечивает доступ к сайтам с запрещенной информацией. Отметим, браузер Tor является одной из версий браузера Firefox с открытым исходным кодом.

По сообщению издания The Daily Dot, нескол

...

Читать дальше »

|

Этим летом Беларусь исчезла из топ-20 стран по объему рассылаемого спама, хотя ровно год назад выходила в мировые лидеры по количеству нежелательных писем. IT.TUT.BY попробовал разобраться в том, кому нужен спам и как работает система мусорных рассылок.

Схемы мошенников: миллионы сообщений, более $70 000 дохода

|

Неизвестные выложили в Сеть базу аккаунтов почтового сервиса Mail.ru, сообщается на коллективном блоге "Хабрахабр".

В общей сложности в Сеть утекло 4 664 478 аккаунтов. По предварительным данным, для 800 тысяч логинов указаны актуальные пароли. Оставшаяся часть

...

Читать дальше »

|

На коллективном блоге "Хабрахабр" появилось сообщение о том, что неизвестные хакеры выложили в Сеть 4 929 090 комбинаций "логин-пароль" почтового сервиса Google. Актуальность украденной базы данных еще не проверена, однако сообщается о более чем 60% действительных аккаунтов.

...

Читать дальше »

...

Читать дальше »

|

Вечером 7 сентября на коллективном блоге "Хабрахабре" появилось сообщение о том, что в Сети появилась база паролей от "Яндекс.Почты".

База паролей содержит данные об 1 261 809 аккаун

...

Читать дальше »

|

Белорусских абонентов предупреждают о рассылке опасных СМС с вирусом

Опасные СМС с предложением посмотреть фотографии и скачать приложение стали поступать на мобильные телефоны белорусов.

Смс содержат вирус, действие которого, по предварительной информации, наносит вред мобильным устройствам операционной системы Android. В них отправитель просит перейти по прикрепленной ссылке и посмотреть фотографии. При переходе по ссылке система предлагает установить вредоносное приложение, которое затем отправляет аналогичные СМС-сообщения всем адресатам из базы контактов абонента. За каждое отправленное сообщение взимаются деньги.

Рекомендуется внимательно относиться к входящим СМС и информации в них. При получении п

...

Читать дальше »

|

Руководство по выживанию параноика, или как защитить свою конфиденциальность

Действительно ли конфиденциальность мертва? Отнюдь нет. В то время, как вы не можете управлять всем, что там собрано о вас, вы можете просто не добавлять туда свои данные. Как? Именно об этом мы и поговорим сегодня.

Не регистрируйтесь на каком-либо сайте, используя другую учетную запись социальных сетей

«Когда веб-сайт говорит вам, что легче зарегистрироваться на нем, используя вашу учетную запись Facebook, что они действительно имеют в виду? Да то, что для них легче вытянуть всю доступную информацию о вас с сайта социальной сети и использовать ее, чтобы создать ваш профиль», - говорит Роб Шейв

...

Читать дальше »

| « 1 2 ... 22 23 24 25 26 ... 40 41 » |

| |

| |  |

|

Волк слабее льва и тигра, но в цирке волк не выступает!

Волк - единственный из зверей, который может пойти в бой на более сильного противника.

Если же он проиграл бой, то до последнего вздоха смотрит в глаза противника. После этого умирает...

| Внимание! |

|

Администратор сайта laptop.ucoz.ru не несет ответственности за содержание рекламных объявлений. Все используемые на сайте зарегистрированные товарные знаки принадлежат своим законным владельцам! Используемая со сторонних источников информация публикуется с обязательными ссылками на эти источники.

|  |

|

|