Согласно отчету «PWC The 2012 Global State of Information Security Survey» (2012 г), более 60% всех инцидентов происходит по вине работающих или бывших сотрудников компании.

Это больше, чем все остальные вместе взятые, включая клиентов, сервиспровайдеров, партнеров, хакеров и террористов. Основными причинами возникновения инцидентов является небрежность или халатность (39%), системные «глюки» (24%) и вредоносные атаки (37%).

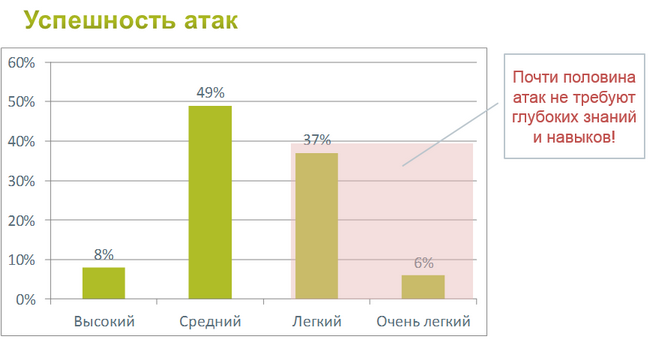

43% успешных вредоносных атак не требует глубоких знаний и навыков, что возвращает нас обратно к небрежности и халатности.

В процессе своей активной деятельности в сфере ИТ-аудита и риск-менеджмента мне постоянно приходится сталкиваться с инцидентами и причинами возникновения этих самых инцидентов. В какой-то момент я решил составить несколько своих собственных топов-10 типичных ошибок по некоторым направлениям деятельности ИТ-отделов различных компаний. И сегодня я хочу представить чарт «Топ-10 ошибок при работе с Active Directory».

10 место. Не удаляются учетные записи несуществующих компьютеров и уволившихся сотрудников. Явление, в целом, безобидное, но порядок с «учетками» должен быть, т.к. хаос в учетных записях порождает хаос в системе авторизации в целом. С другой стороны, по ошибке удаленную учетную запись пользователя уже не включишь.

9 место. Неразбериха в групповых политиках. Тестовые вперемешку с действующими, дублирующие, а иногда и противоречащие друг другу, с непонятными именами, непонятно кем созданные и непонятно что делающие. Как следствие – низкая эффективность использования и увеличение затрат на обслуживание, не говоря уже о безопасности.

8 место. Использование устаревших версий Active Directory. 2013 год на дворе, а я по прежнему не могу забыть, как выглядит Windows Server 2000. Не говорю уже про 2003-43ю, на нее хотя бы поддержка со стороны производителя пока не закончилась (до 2014 года)… Добавить новый контроллер домена и понизить старый занимает умеючи, примерно, полчаса. Не умеючи - примерно 2 часа с учетом поиска решения в гугле. Зато сколько плюсов сразу можно получить! Это и PSO, и RODC, и DFS-R, и многое другое.

7 место. Неэффективная архитектура AD. Что-что, а любят наши сисадмины заводить отдельные домены. Что ни филиал – то отдельный домен, а еще лучше - отдельный лес! А потом начинается пляска с доверием, репликацией, универсальными группами, десятками контроллеров домена и бубном. Есть смысл использовать отдельный домен только в случаях, когда должна быть очень четкая граница безопасности между двумя структурами, и бывает это крайне редко. В ближайшее время я посвящу этому отдельную статью, так что следите за новостями.

6 место. Политики блокировки учетных записей. Количество неудачных попыток авторизации – чуть меньше, чем бесконечность. Хм, отличный день для злоумышленника или вируса - можно взломать парочку серверов!

5 место. Запуск других сервисов на контроллере домена. В те далекие времена, когда о виртуализации только писали в журналах, было вполне нормальным явление, когда на одном сервере запускался контроллер домена, DNS-сервер, DHCP-сервер, MS SQL+1C, файловый сервер, принт-сервер, ну и прокси-сервер до кучи. Но сегодня, в эпоху гипервизоров, это абсолютно недопустимо как с точки зрения наилучших практик, так и с точки зрения ИТ-безопасности и здравого смысла.

4 место. Простые пароли. Да, непросто запомнить 9 символов сложного пароля для бухгалтера, да, на бумажке иногда записывать приходится, но, поверьте, для простого вируса гораздо проще взломать пароль из четырех цифр за 2 минуты, чем пароль из бумажки за несколько десятков лет.

3 место. Права администратора домена имеют сотрудники, не имеющие отношения к администрированию это домена. Например, программисты. Зачем им права администратора домена? А потому что у них что-то там не работало, и мы на всякий случай дали им права, вдруг заработает! Но, к сожалению, чудо не произошло, а права остались. А что может натворить сотрудник с полным доступом? Вопрос риторический.

2 место. Для запуска сервисов используется учетная запись пользователя с правами администратора домена, зачастую, для всех сервисов одна и та же, обычно это рабочая «учетка» системного администратора, а часто это учетная запись domain\administrator. - А как же смена пароля, неужто везде меняете раз в месяц? – А зачем, у нас ничего секретного нет! – думаю, комментарии тут излишни.

1 место. Работа под учетной записью с правами администратора, а иногда и администратора домена. Тут все просто: у любого необнаруженного вовремя вируса есть права администратора. Я уже не говорю про злоумышленника.

Как мы видим, данные статистики нашли свое подтверждение в практике. Как видно из ТОПа-10 ошибок, небрежность и/или халатность способствуют росту количества инцидентов.

Проверьте себя: не делаете ли и вы подобные ошибки?

Андрей Махнач

руководитель отдела инфраструктурных решений СООО «ДПА»