Одним из важнейших методов защиты для соблюдения конфиденциальности является разграничение доступа. Практически с момента создания первых многопользовательских операционных систем для ограничения доступа используются пароли.

В операционных системах, используемых в настоящее время, применяется более надежная защита парольного метода аутентификации. Но в то же время необходимо выполнять следующие рекомендации Microsoft:

• длина пароля должна составлять не менее восьми символов;

• в пароле должны встречаться большие и маленькие буквы, цифры и спецсимволы;

• время действия пароля должно составлять не более 42 дней;

• пароли не должны повторяться.

Однако будет ли такой пароль более устойчивым к взлому?

Увы, нет, ведь проблема паролей, как мне кажется, вечна. Использование слабых паролей или паролей, заданных по умолчанию, ставит под угрозу ваш бизнес. Однако эта проблема все еще существует. Несмотря на все требования администраторов IT создать надежные пароли, пользователи все еще находят способы удовлетворять этим требованиям, при этом фактически не создавая более сильные пароли.

В ходе создания отчета специалисты Trustwave поставили себе цель определять, насколько легко взломать выборку 626 718 хешированных паролей, собранных во время тысяч сетевых тестов на проникновение, выполненных в 2013 и 2014 году. Большинство выборки составлено из Active Directory и включает Windows LAN Manager (LM) — и NT LAN Manager (NTLM) на основе паролей.

В ходе попытки восстановления паролей в течение нескольких минут было восстановлено более половины паролей. В конечном счете за 31 день было восстановлено 576 533 паролей или почти 92 процента выборки.

В процессе восстановления было использовано два компьютера - первый стоил $1800 (Intel Core i7 Ivy Bridge Quad Core Processor, 16 гигабайт оперативной памяти и две видеокарты AMD Radeon 7970). Второй компьютер — AMD FX-8320 8 Core Processor, 16 гигабайт ОЗУ и четыре видеокарты AMD Radeon 7970 общей стоимостью $2,700 USD. При использовании ресурсов видеокарт существенно возрастает скорость взлома паролей, ведь видеокарта Radeon 7970 AMD, которая стоит 350$, может выполнить 17.3 миллиардов вычислений хеша NTML в секунду по сравнению с ЦП Core-i7-3770K Intel, стоящим 320$ и разогнанным до 700 МГц, который может выполнить 246 миллионов вычислений хеша NTLM в секунду.

Таким образом, для взлома паролей использовались модифицированные рабочие станции, причем даже не сеть таких станций.

Сложность и длина пароля

Многие пользователи и некоторые администраторы IT неправильно предполагают, что используя различные прописные буквы, строчные буквы, числа и специальные символы в пароле, они сделают его более безопасным. Практика, однако, показывает, что если угадать человеку сложнее такой пароль, то это не делает восстановление пароля более ресурсоемким или сложным для инструментов взлома пароля. Только увеличение числа символов в пароле существенно влияет на время взлома.

В ходе восстановления паролей специалисты Trustwave применяли атака методом перебора (Brute Force). Атака перебором включает вычисление хешей для потенциальных паролей и сравнения их с хешами паролей, которые атакующий хочет взломать. Если хеши равны, пароль взломан.

Автоматизированный инструмент может взломать абсолютно случайный восьмисимвольный пароль включая все четыре символьных типа, такой как “N^a&$1nG”, намного быстрее чем 28-символьный пароль включающий только строчные и прописные буквы, такой как “GoodLuckGuessingThisPassword”. Если в данной атаке мы предполагаем, что атакующий знает длину паролей, и типы используемых символов, “N^a&$1nG” может быть взломан приблизительно через 3.75 дня, используя один AMD R290X GPU. Напротив, атакующему требовались бы 17.74 лет, чтобы взломать “GoodLuckGuessingThisPassword” при использовании того же самого GPU.

Статистика

Для взлома паролей также использовалась атака по словарю, используя список слов, создаваемый из прошлогоднего исследования пароля. В течение только нескольких минут было восстановлено53.97 процента паролей в пределах выборки. Такое короткое время взлома, используя список слов прошлогоднего исследования показывает, что пароли увы, предсказуемы, как всегда. Чаще всего при этом использовался пароль “Password1″.

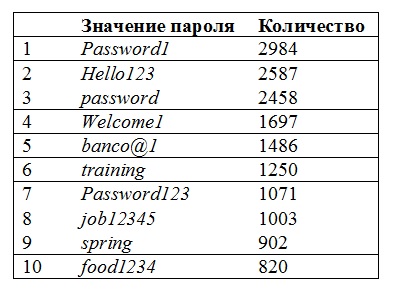

TOP-10 паролей

Пароли, как правило, были восьмисимвольными, потому политика безопасности чаще всего не требует более длинных паролей.

Типичные шаблоны паролей

Вместе с тем, можно предсказать даже упорядочивание символьных типов. Последовательность из шести строчных букв и двух цифр в отчете 2013 года встречалась в 10 процентах взломанных паролей. Та же самая последовательность стояла первой в списке в отчете этого года.

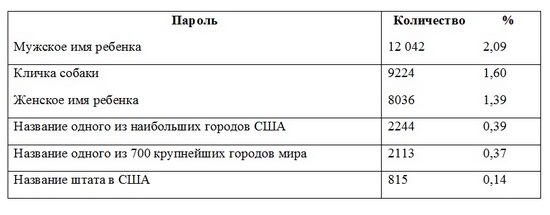

Наиболее часто встречающиеся слова

Слабые пароли или пароли по умолчанию, применяются в одной трети всех паролей, обследованных Trustwave.

К чему приведет ужесточение требований к паролям, вернее, увы, уже привело? Чем сложнее пароли, чем больше приложений требуют ввод пароля, тем выше вероятность того, что пользователи для всех приложений, в том числе и для аутентификации в ОС, будут использовать один и тот же пароль, к тому же записывая его на бумаге. Хорошо это или плохо? Допустимо ли?

С одной стороны — явно недопустимо, так как резко возрастает риск компрометации пароля, с другой — слишком сложный пароль (типа PqSh*98+) трудно удержать в голове. Пользователи явно будут или выбирать простой пароль, или постоянно забывать сложный и отвлекать администратора от более важных дел. Исследования Gartner показывают, что от 10 до 30% звонков в службу технической поддержки компаний составляют просьбы сотрудников по поводу восстановления забытых ими паролей.

По данным IDC, каждый забытый пароль обходится организации в 10-25 долл. Добавим сюда еще необходимость его постоянной смены и требование неповторяемости паролей. Что делать? Каков выход?

На самом деле уже сегодня существует несколько вариантов решения этой нелегкой проблемы.

Первый вариант

На видном месте в комнате (на стене, на столе) вывешивается плакат с лозунгом. После этого в качестве пароля используется текст, содержащий, предположим, каждый третий символ лозунга, включая пробелы и знаки препинания. Не зная алгоритма выбора знаков, подобный пароль подобрать довольно сложно.

Второй вариант

В список ваших телефонных контактов вносится некий гражданин Забывайко В.В. Его адрес, ну, например, ул. Партизанской Славы 19 кв. 35 будет вашим паролем на текущее время, а потом мы переселяем его на другую улицу. Кстати, этот же способ подходит для запоминания PIN-кода. Для этого нужно просто создать ему номер телефона, например, 050 574 45 20, при этом 7445 – ваш PIN-код. Просто? Безусловно. Однако если у вас в списке телефонов порядка 200-500 контактов, кто будет разбираться? Да никто. Ибо лист нужно прятать в лесу!

Третий вариант

В качестве пароля выбирается (генерируется с помощью специального ПО) случайная последовательность букв, цифр и специальных символов. При этом указанный пароль распечатывается на матричном принтере на специальных конвертах, которые нельзя вскрыть, не нарушив их целостность. Примером такого конверта может служить конверт с PIN-кодом к платежной карте. Эти конверты хранятся в сейфе начальника подразделения или в сейфе службы информационной безопасности. Единственной сложностью при таком способе является необходимость немедленной смены пароля сразу после вскрытия конверта и изготовления другого подобного конверта с новым паролем, а также организация учета конвертов. Однако если принять во внимание экономию времени администраторов сети и приложений, то эта плата не является чрезмерной.

Четвертый вариант

Использование многофакторной аутентификации на базе новейших технологий аутентификации. В качестве примера рассмотрим двухфакторную аутентификацию. Основным преимуществом такой аутентификации является наличие физического ключа и PIN-кода к нему, что обеспечивает дополнительную устойчивость к взлому. Ведь утрата аппаратного ключа не влечет за собой компрометацию пароля, поскольку, кроме ключа, для доступа к системе нужен еще PIN-код к ключу.

Как подвид многофакторной аутентификации стоит рассмотреть двухэтапную аутентификацию, которая все чаще применяется провайдерами бесплатной электронной почты (Microsoft, Google), социальных сетей (Facebook, Linkedin) и т.д. Суть данного метода в том, что вы вводите пароль, затем вводите свой, заранее указанный номер телефона (или не делаете этого) и вам приходит SMS с одноразовым кодом, который вы вводите на втором этапе аутентификации. Таким образом, даже хищение вашего пароля злоумышленником не позволит ему получить доступ к вашему почтовому ящику (вашей социальной сети).

Отдельно стоит рассмотреть системы с применением разовых паролей, которые получают все большее распространение в связи с широким развитием интернет-технологий, и системы биометрической аутентификации.

В настоящее время основным способом защиты информации от несанкционированного доступа (НСД) является внедрение так называемых средств AAA (Authentication, Authorization, Accounting — аутентификация, авторизация, управление правами пользователей). При использовании этой технологии пользователь получает доступ к компьютеру лишь после того, как успешно прошел процедуры идентификации` и аутентификации.

Среди основных сервисов безопасности:

• идентификация и аутентификация;

• контроль защищенности;

• контроль целостности и аутентичности информации;

• межсетевое экранирование;

• построение VPN;

• протоколирование/аудит;

• разграничение доступа;

• управление безопасностью;

• фильтрация контента;

• шифрование.

Отметим, что вопросы разграничения доступа решаются в обязательном порядке при создании любой информационной системы. В наше время, когда системы становятся все более распределенными, трудно переоценить важность корректного разграничения доступа. При этом требуется все более надежная защита систем аутентификации как от внешних, так и от внутренних злоумышленников. Стоит понимать, что пользователи не склонны усложнять себе жизнь и стараются пользоваться как можно менее сложными паролями. А, следовательно, для устранения этого в дальнейшем все чаще будут применяться программно-аппаратные средства аутентификации, которые постепенно придут на смену традиционным паролям.

На мой взгляд, рост средств аппаратной многофакторной аутентификации сдерживается исключительно их ценой.

Безмалый В.Ф.

MVP Consumer Security

Microsoft Security Trusted Advisor

http://www.kv.by/content/334240-kak-zashchitit-informatsiyu-s-pomoshchyu-parolya