Как с помощью Kali Linux проанализировать и повысить безопасность своей сети

Оригинал: How to Hack Your Own Network and Beef Up Its Security with Kali Linux

Автор: Thorin Klosowski

Дата публикации: 23 October 2014

Перевод: Н.Ромоданов

Дата перевода: декабрь 2014 г.

Kali Linux является операционной системой, которая ориентирована на решение проблем безопасности и которую вы можете запустить в любом месте с компакт-диска или с накопителя USB. С помощью инструментальных средств, которые есть в этой системе, можно проверять стойкость паролей сетей Wi-Fi, создавать фейковые сети и искать другие уязвимости. Ниже описывается как использовать эту систему для проверки безопасности вашей собственной сети.

Эта статья является частью нашей серии Evil Week на сайте Lifehacker, в которой мы рассматриваем, как можно неправедными средствами добиться своей цели. Зная их, можно противостоять таким действия и вы можете воспользоваться своими знаниями во имя добра. Хотите узнать больше? Читайте дальше.

Система Kali Linux нашпигована массой программ, предназначенных для проверки уязвимости в вашей сети. Их слишком много, чтобы их здесь все перечислять, но нам так нравится эта система, что мы решили выбрать наши любимые приложения и показать, как они работают — это приложения Aircrack, Airbase и ARPspoof. Мы покажем вам, как проверять стойкость пароля Wi-Fi методом грубой силы, создавать фейковый маршрутизатор для того, чтобы вводить в заблуждение клиентские машины при их регистрации в сети, а также выполнять атаку вида «атакующий посередине» с тем, чтобы можно было подслушивать сетевые сообщения. Помните: используйте эти возможности для блага, а не со злыми намерениями. Если вы будете знать, как это делается, то позволит вам не попасть в неприятную ситуацию, либо поможет вам узнать, как обезопасить вашу собственную сеть, но мы настоятельно не рекомендуем использовать эти знания во вред другим.

Kali Linux поставляется с целым набором приложений для взлома сетей Wi-Fi, в том числе с приложениями Aircrack и Reaver — об этих двух приложениях мы упоминали ранее, когда рассказывали о взломе паролей WEP и WPA, соответственно.

Как с помощью BackTrack проверять на прочность пароли WEP сетей Wi-Fi

Вы уже знаете, что если вы хотите защитить свою сеть Wi-Fi вам нужно выбирать пароль WPA ... Подробнее об этом читайте здесь.

Но пароли WEP сейчас не столь популярны (поскольку их легко взломать), а приложение Reaver работает только в том случае, если в сети используется механизм WPS (Wi-Fi Protected Setup - технология полуавтоматического создания беспроводной сети; прим.пер.: в маршрутизаторах TP-Link аналогичной функцией является QSS или Quick Security Setup). Итак, сегодня, мы собираемся еще раз взглянуть на приложение Aircrack и использовать его для доступа в сеть WPA методом грубой силы (с использованием списка паролей).

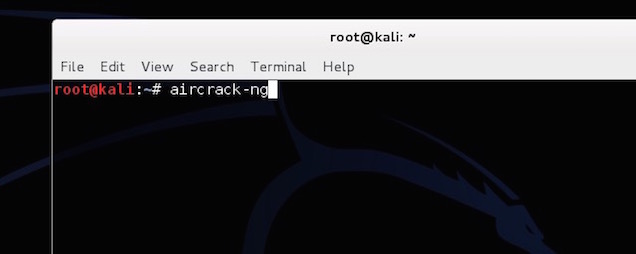

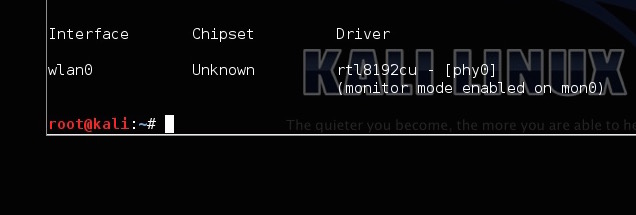

Первый шаг: Конфигурирование вашей беспроводной карты

Прежде всего: отключитесь всех беспроводных сетей. Затем откройте терминал. Для того, чтобы воспользоваться приложением Aircrack, вам понадобится беспроводный адаптер, в котором поддерживается использование инъекций. Для того, чтобы убедиться, что в вашей карте такая возможность поддерживается, введите в терминале следующую команду:

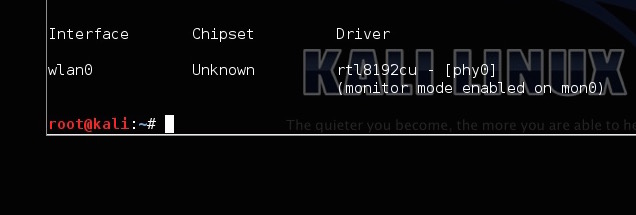

airmon-ng

Это список всех беспроводных адаптеров, поддерживающих такую возможность. Если ваша карта не поддерживает подобные инъекции, ее в этом списке не будет. Скорее всего в списке интерфейсов интерфейс будет указан интерфейс wlan0, но это зависит от настройки вашей машины.

Затем наберите:

airmon-ng start wlan0

Замените wlan0 на адрес интерфейса вашей карты. Вы должны получить сообщение обратно, что говорит о включении режима монитора

Второй шаг: Мониторинг вашей сети

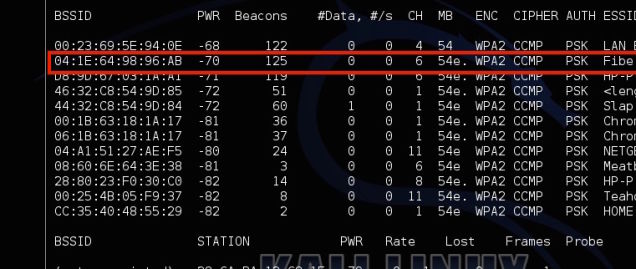

Далее, вам следует получить список всех сетей, имеющихся в вашей местности, для того, чтобы их можно было мониторить.

Наберите:

airodump-ng mon0

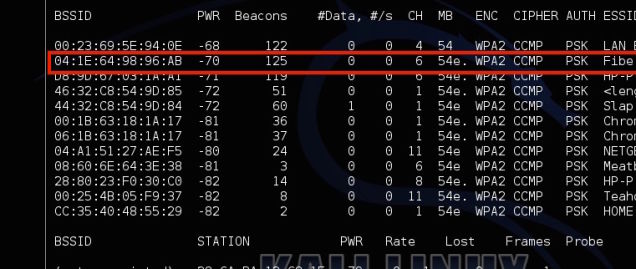

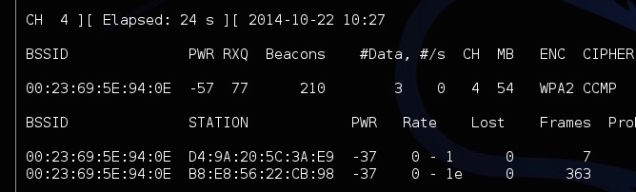

Вы увидите все сети, которые есть в вашей местности. Найдите в списке свою сеть, скопируйте ее идентификатор BSSID и запомните номер включенного канала. Нажмите Ctrl+C для остановки процесса.

Затем наберите следующее, заменив информацию в скобках информацией, которую вы собрали выше:

airodump-ng -c (канал) --bssid (идентификатор bssid) -w /root/Desktop/ (интерфейс монитора)

Результат должен выглядеть, например, следующим образом:

airodump-ng -c 6 --bssid 04:1E:64:98:96:AB -w /root/Desktop/ mon0

Теперь, вы будете осуществлять мониторинг вашей сети. Вы должны увидеть на рабочем столе четыре появившихся окна. Сейчас на них не обращайте внимание; одно из них нам потребуется позже. Затем потребуется просто подождать, пока к сети не начнет подключаться какое-нибудь устройство. В этом случае вы просто обнаруживаете устройство и подключаете его к своему адаптеру Wi-Fi. Вы должны увидеть для этого устройства еще одно появившееся окно. Запишите номер станции, т. к. он потребуется вам на следующем этапе.

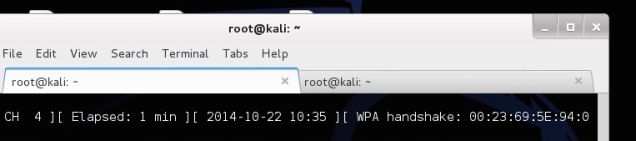

Третий шаг: Перехватываем установку соединения

Теперь для того, чтобы вы могли перехватить установку соединения между компьютером и маршрутизатором, вам следует принудительно переподключиться. Пусть приложение Airodump продолжает работать, а вы откройте в терминале новую вкладку. Затем введите:

aireplay-ng -0 2 -a (идентификатор bssid маршрутизатора) -c (номер клиентской станции) mon0

Это должно выглядеть примерно следующим образом:

aireplay-ng -0 2 -a 04:1E:64:98:96:AB -c 54:4E:85:46:78:EA mon0

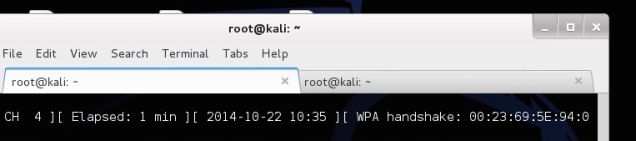

Теперь вы увидите, что для того, чтобы принудительно выполнить переподключение, приложение Aireplay посылает пакеты на ваш компьютер. Вернитесь обратно на вкладку Airodump и вы увидите новый номер, указанный после переключения WPA. Если это так, то вы успешно перехватили установку соединения и вы можете начать взлом пароля.

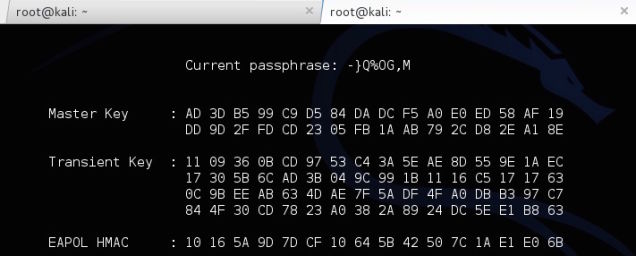

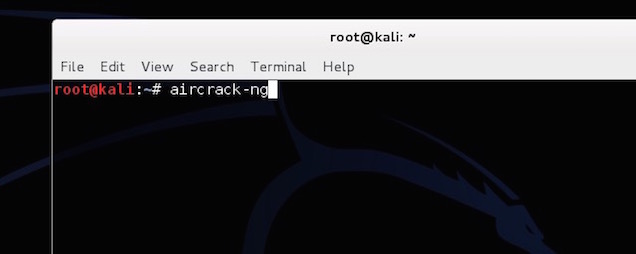

Четвертый шаг: Проверяем прочность пароля

Теперь у вас есть пароль маршрутизатора в зашифрованном виде, но вам все еще нужно выяснить, какой он на самом деле. Чтобы это сделать, вам потребуется воспользоваться списком паролей с тем, чтобы методом грубой сделать первоначальную попытку проникнуть в сеть. Такие списки можно найти в интернете, но в Kali Linux есть несколько небольших списков, которые находятся в каталоге /usr/share/wordlists, так что мы просто воспользуемся одним из них. Чтобы начать взлом пароля, наберите следующее:

aircrack-ng -a2 -b (идентификатор bssid маршрутизатора) -w (путь к словарю) /Root/Desktop/*.cap

Итак, продолжая наш пример, приведенный выше, и используя один из имеющихся списков слов, мы должны получить нечто вроде следующего:

aircrack-ng -a2 -b 04:1E:64:98:96:AB -w /usr/share/wordlists/fern-wifi/common.txt /Root/Desktop/*.cap

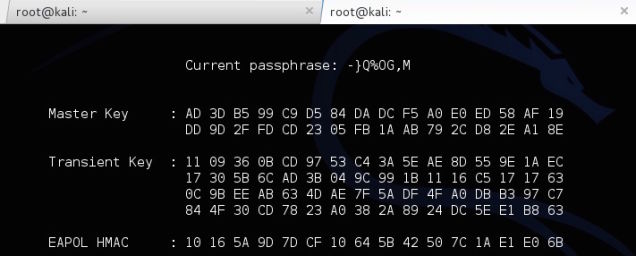

Теперь Aircrack будет пытаться сравнивать все эти пароли для того, чтобы найти, какой из них подходит. Если это произойдет, то вы получите сообщение о том, что был найден ключ с паролем. Если этого не произойдет, то из списка будет взят еще один пароль и так это будет повторяться до тех пор, пока не будет найден тот пароль, который работает. Чем больше список паролей, тем больше времени займет этот процесс, но тем больше у вас шансов на успех.

Как использовать эту информацию для повышения безопасности

Итак, вы методом грубой силы проникли в вашу собственную сеть. На его подбор может пойти и пять минут и пять часов в зависимости от того, насколько хорош ваш пароль. Если пароль простой, например, "password123", то вероятно, что его взломать довольно быстро один из небольших словарей. Если он был бы более сложным, то вероятно, потребовалось гораздо больше времени, или пароль возможно никогда не удалось бы подобрать (если это так, то это хорошо).

Лучшей защитой здесь является хороший, сильный пароль на маршрутизаторе. Чем он длиннее, чем более странный и более сложный, тем лучше. Так же, убедитесь, что вы пользуетесь протоколом WPA2 и у вас отключен механизм WPS.

Четыре способа создать надежный пароль, который вы действительно сможете запомнить

Как следует находить баланс между необходимостью использовать высоконадежные паролей и возможностью их легко запоминать ... подробнее об этом читайте здесь

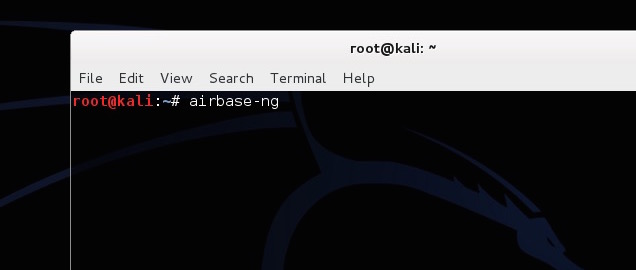

Создание фейковой сети с помощью Airbase

Идем дальше и рассмотрим, какая у вас есть возможность изменить сетевой адрес так, чтобы вводить других в заблуждение и подключать их к не той сети для того, что вы могли увидеть, что они делают. Так могут поступать хакеры, осуществляя атаку вида «атакующий посередине» (подробнее об этом в следующем разделе) с тем, чтобы вы подключались к фейковой сети думая, что это ваша настоящая сеть, а они собирали бы информацию о вас из вашего трафика. В Kali Linux это сделать исключительно просто с помощью инструментального средства, которое называется Airbase.

По сути, вы в Kali Linux превратите ваш адаптер Wi-Fi в точку доступа с тем же самым именем, что и имя другой сети. Чтобы это сделать, вам необходимо выполнять все то, что вы делали выше, но конечный шаг немного отличается.

Первый шаг: Конфигурирование вашей сетевой карты

Точно также, как и в прошлый раз, вы должны настроить беспроводную карту для мониторинга трафика. Откройте терминал и введите:

airmon-ng

Будет выдан список всех беспроводных адаптеров, поддерживающих возможность такой настройки. В качестве беспроводного интерфейса будет, скорее всего, использоваться интерфейс wlan0.

Затем наберите:

airmon-ng start wlan0

Теперь вы находитесь в режиме монитора. Пора найти сеть, которую вы намереваетесь подделать.

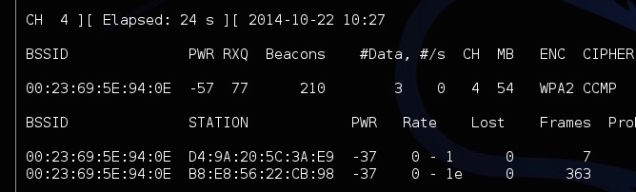

Второй шаг: Поиск атакуемой сети

Для того, чтобы обмануть маршрутизатор, вам понадобится информация о нем. Поэтому введите:

airodump-ng mon0

Вы увидите все сети, которые есть в вашей местности. Найдите в списке свою сеть и скопируйте ее идентификатор BSSID, запомнив имя сети и канал, который она использует. Это тот маршрутизатор, который вы собираетесь подменить. Для того, чтобы остановить процесс, нажмите Ctrl+C

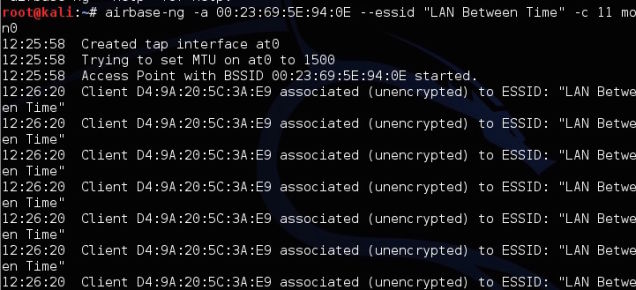

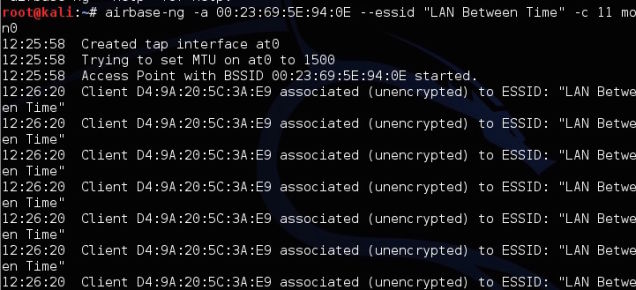

Третий шаг: Создание фейковой сети

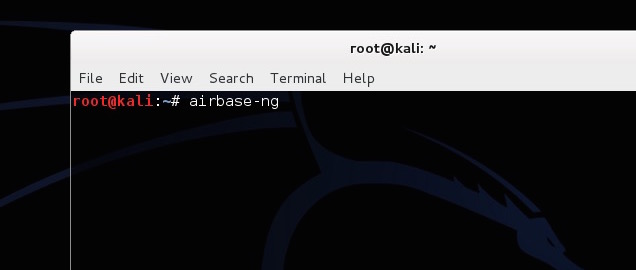

Теперь, вы можете с помощью приложения Airbase создать фейковую сеть. Наберите следующую команду, указав в скобках информацию, которую вы собрали на предыдущем шаге:

airbase-ng -a (идентификатор BSSID маршрутизатора) --essid "(имя сети)" -c (канал) mon0

Например, команда может выглядеть следующим образом:

airbase-ng -a 04:1E:64:98:96:AB --essid "MyNetwork" -c 11 mon0

Это все. Вы сейчас подменили маршрутизатор и создали его клон с таким же самым именем, каналом и номером SSID, который поэтому неотличим от оригинала. К сожалению, компьютеры этой сети всегда будут автоматически подключаться к самому мощному из маршрутизаторов, имеющих одинаковые имена, поэтому вам нужно увеличить мощность сигнала вашей фейковой сети. Введите следующую команду:

iwconfig wlan0 txpower 27

Эта команда увеличивает мощность сигнала вашей фейковой сети до максимально допустимого уровня, так что, надеюсь, что когда в следующий компьютеры будут подключаться к сети, они автоматически будут подключаться к вашему маршрутизатору. Пока значение не будет превышать 27, каких-либо повреждений вашей карты происходить не должно. После того, как это будет сделано, предпочтение будет отдаваться вашему маршрутизатору. Это означает, что вы можете довольно легко получить доступ ко всему, что делается на подключаемых компьютерах.

Как использовать эту информацию для того, чтобы сеть оставалась безопасной

Подмену сети с помощью спуфинга выявить трудно, но вы можете догадаться об этом, если ваш сетевой трафик замедлился, или если вдруг появилась возможность войти в сеть без аутентификации по паролю. Если вы действительно боитесь того, что кто-нибудь подменит маршрутизатор, вы можете отключить возможность автоматического подключения к Wi-Fi, и у вас будет, по крайней мере, время на то, чтобы посмотреть на маршрутизаторе, кто подключается к сети.

Следим с помощью ARP за трафиком на другом устройстве, применяя атаку «атакующий посередине»

Атака вида «атакующий посередине» является, по существу, подслушиванием сети. Здесь вы перехватываете сетевые сигналы, идущие между компьютером и маршрутизатором, при этом не зная, как они используются в компьютере. Мы показали вам, как выполнять перехват пакетов с помощью сниффинга (sniffing), а сегодня мы будем использовать приложение ARP для сбора этой информации с помощью спуфинга (spoofing). В обоих подходах прослушиваются переговоры, но подходы работают немного по-разному. При снифинге трафик перехватывается благодаря мониторингу сети, а при спуфинге атакующий притворяется частью сети. Эти типы атак часто используются для перехвата паролей, изображений, в общем того, что вы пересылаете по сети.

Как подключиться к вашей сети и увидеть все, что в ней происходит

Ваша домашняя сеть является вашей крепостью. Внутри лежат тонны ценной информации - незашифрованные файлы, … Подробнее читайте здесь.

Первый шаг: Включите перенаправление пакетов (Packet Forwarding)

Первое, что надо сделать, это чтобы ваш компьютер с Kali Linux перенаправлял весь трафик, который он получает так, чтобы целевой компьютер мог получать доступ в Интернет. Введите следующее в командной строке:

echo 1 > /proc/sys/net/ipv4/ip_forward

В результате будет гарантировано, что вся информация после того, как она перехвачена, будет перенаправляться туда, куда надо. Таким образом, интернет и вся другая связь между маршрутизатором и целевым компьютером будут продолжать работать.

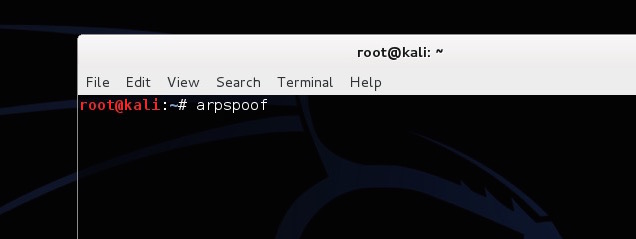

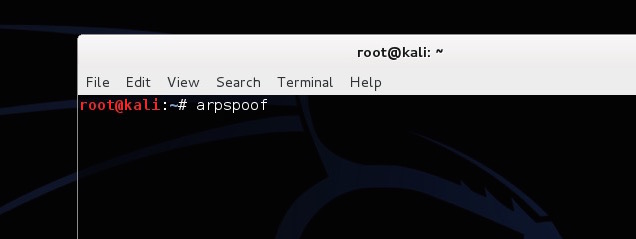

Второй шаг: включаем спуфинг с помощью ARP

Теперь вам нужно включить спуфинг ARP. Компьютер и маршрутизатор будут вводиться в заблуждение, думая, что ваш адаптер Wi-Fi является мостом. Когда это произойдет, вы сможете контролировать весь трафик, идущий между устройствами. Вы будете перехватывать трафик, идущий в двух направлениях - проходящий на ваш компьютер от маршрутизатора и от компьютера к маршрутизатору.

Чтобы перехватывать трафик, идущий от вашего маршрутизатора, наберите следующую команду, заменив содержимое скобок информацией о вашей сети:

arpspoof -i wlan0 -t (адрес маршрутизатора) (адрес целевого компьютера)

Вы увидите поток бегущих по экрану строк цифр, указывающих на то, что все работает. Откройте в терминале другую вкладку и выполните обратную операцию:

arpspoof -i wlan -t (адрес целевого компьютера) (адрес маршрутизатора)

Обе строки должны выглядеть примерно следующим образом:

arpspoof -i wlan0 -t 192.168.1.1 192.168.1.105

arpspoof -i wlan0 -t 192.168.1.105 192.168.1.1

Теперь, весь трафик, идущий между этими двумя машинами, будет сохраняться в Kali Linux. В действительности есть масса инструментальных средств, позволяющих перехватывать эту информацию, но давайте здесь просто рассмотрим пару из них.

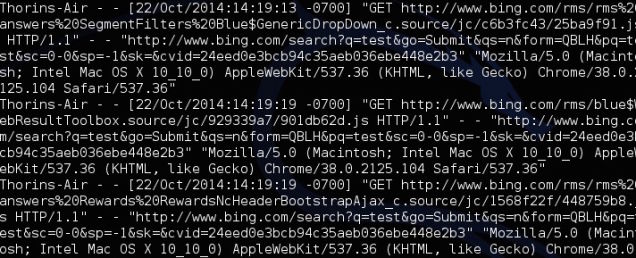

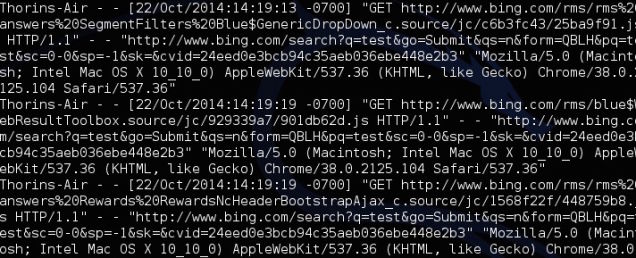

Чтобы отслеживать все адреса URL, которые посещает компьютер, откройте другую вкладку терминала и введите следующее:

urlsnarf -i wlan0

В данных, выдаваемых на дисплей, вы увидите, какие веб сайты посещает компьютер.

Если вас больше интересуют изображения, вы аналогичным образом можете перехватывать из трафика любое изображение. Введите следующее:

driftnet -i wlan0

Появится окно, в котором будут отображаться все изображения, которые загружаются из сети и по сети передаются. Если есть какая-нибудь незашифрованная информация, которая посылается между маршрутизатором и компьютером, вы, в принципе, ее увидите.

Как использовать эти сведения для повышения безопасности сети

Лучший способ защитить от спуфинга ARP вашу сеть, это обеспечить безопасность вашей сети с помощью надежного пароля и убедиться, что он надежно спрятан. Кроме того также помогает включение брандмауэра на вашем компьютере. Также убедитесь, что вы всегда используете протокол HTTPS, когда он доступен. Когда протокол HTTPS включен, спуфер ARP ничего не сможет перехватить из того, что вы делаете. Это особенно важно в случае, когда вы пользуетесь общественной сетью Wi-Fi и не можете контролировать сетевую безопасность.

http://rus-linux.net/MyLDP/sec/kali.html

|