| Категории раздела |

|

|

Автомобильные гаджеты, ремонт...

[220]

|

|

Безопасность IT

[484]

|

|

Блоки питания, Power Banks, зарядки...

[490]

|

|

Видеорегистраторы

[220]

|

|

Гаджеты для спорта и здоровья...

[190]

|

|

Гаджеты, аксессуары...

[625]

|

|

Измерительная техника, инструменты

[449]

|

|

Накопители данных

[226]

|

|

Нетбуки, Ноутбуки, Ультрабуки

[680]

|

|

Мультиварки, блендеры и не только...

[158]

|

|

Планшеты

[758]

|

|

Радар-детекторы

[26]

|

|

Роботы-пылесосы

[37]

|

|

Своими руками

[357]

|

|

Сети, сетевые технологии, оборудование...

[269]

|

|

Смартфоны

[4966]

|

|

Фотокамеры, объективы, искусство фотографии..

[543]

|

|

Умный дом

[47]

|

|

Электронные книги

[96]

|

|

CB, LPD, PMR- связь...

[171]

|

|

DECT, IP-телефоны

[18]

|

|

Drones, boats, cars...

[108]

|

|

electric cars

[35]

|

|

GPS-навигаторы, трекеры...

[51]

|

|

Linux и не только

[4380]

|

|

mini computers и не только...

[409]

|

|

News IT, Это интересно, ликбез...

[1113]

|

|

Smart TV, UltraHD, приставки, проекторы...

[414]

|

|

Smart Watch

[263]

|

|

Sound: наушники, плееры, усилители...

[616]

|

|

Windows 10...

[298]

|

|

Windows 11

[28]

|

|  |

|

|

| |  |

| Главная » Безопасность IT

10 приложений для обеспечения безопасности вашего iPhone

До тех пор, пока Apple не представила

полнофункциональный антивирус для iPhone, можно выделить несколько

пунктов, которые должен предпринять каждый пользователь IPhone для

защиты своего девайса.

Автор: Джефф Голдман,

независимый журналист из Лос Анджелеса.

|

ФБР официально признало контроль над Tor

Признание состоялось во время судебных слушаний в Ирландии.

Представители ФБР США

впервые признали, что они фактически управляют компанией Freedom

Hosting, которая является оператором сервисов Tor. Это случилось во

время суда в Ирландии на прошлой неделе. Ранее информация об этом поступала от исполн

...

Читать дальше »

|

Обнаружена критическая уязвимость в Microsoft Internet Explorer

Уязвимости подвержены все версии браузера Internet Explorer.

|

Обнаружена крупнейшая в мире бот-сеть из 200 000 зараженных устройств

Специалисты компании

«Доктор Веб» обнаружили самую крупную в мире бот-сеть из инфицированных

мобильных устройств на базе ОС Android. На сегодняшний день известно о

более чем 200 000 смартфонах, которые были заражены вредоносными

программами семейства Android.SmsSend и входят в ее состав. Основной

источник заражения в этом случае – принадлежащие злоумышленникам или

взломанные интернет-ресурсы. Наибольшее число инфицированных устройств

принадлежит российским пользователям, на втором месте по данному

показателю располагается Украина, далее следуют Казахстан и Белоруссия.

По предварительным оценкам ущерб, нанесенный пользователям

злоумышленниками в результате данного инцидента, может исчисляться

многими сотнями тысяч долларов. Для заражения мобильных устройств и

включения их

...

Читать дальше »

|

Microsoft

распространила заявление, согласно которому хакеры используют ранее

неизвестную критически опасную уязвимость в браузере Internet Explorer 8

и 9. Также в корпорации заявили, что уже работают над устранением

данной проблемы и, как обычно, попыталась снизить масштаб проблемы." Есть

лишь несколько сообщений о проведении таргетированных атак на небольшие

группы пользователей, работающих c Internet Explorer 8 и 9, хотя

существующ

...

Читать дальше »

|

Найдена уязвимость у 750 млн мобильных телефонов

Карстен Нол (Karsten Nohl), основатель компании Security Research Labs,

занятой решением проблем в области информационной безопасности, сообщил о

найденной в SIM-картах уязвимости. Она позволяет злоумышленникам

получать 56-значный цифровой ключ доступа к чипу мобильного устройства.

В результате телефон остается незащищенным, и хакеры могут

перехватывать текстовые сообщения, проводить платежи или делать копию

SIM-карты "жертвы". На взлом, во время которого используется обычный ПК,

уходит всего пару минут, утверждает Нол. По примерной оценке

специалиста, хакерской атаке может быть подвергнуто более 750 млн

мобильных телефонов вне зависимости от модели. В особой зоне риска

находятся пользо

...

Читать дальше »

|

Спецслужбы обнаружили в компьютерах Lenovo шпионское ПО

Компьютеры Lenovo запрещены к использованию спецслужбами США,

Великобритании, Канады, Австралии и Новой Зеландии в рабочих целях. В

системах производства китайской компании были обнаружены уязвимости,

позволяющие устанавливать удаленное подключение без ведома владельца

компьютера. По мнению британских разведывательных агентств, Lenovo

сотрудничает с правительством Китая. Отмечается, что далеко не

все секретные агентства имеют квалифицированных сотрудников, способных

выявить скрытые типы угрозы. Кроме того, для проведения тестов

необходимо сложное и дорогостоящее оборудование. От ПК Lenovo уже

отказались службы GCHQ, MI5, MI6, Австралийская служба безопасности и

разведки, АНБ США,

...

Читать дальше »

|

В 2017 году расходы на обеспечение ИТ-безопасности достигнут 30,1 млрд долларов

Эксперты аналитической компании Canalys прогнозируют, что вплоть до 2017

года мировой рынок решений для обеспечения информационной безопасности

будет в среднем расти на 7% в год, и к концу периода его объем в

денежном выражении достигнет 30,1 млрд долларов США. При этом

отмечается, что даже в непростых экономических условиях, когда компании

сокращают свои ИТ-расходы, инвестиции в решения для обеспечения

информационной безопасности страдают в меньшей степени, так как это

направление имеет приоритетное значение для бизнеса. Проанализировав

ситуацию с географической точки зрения, специалисты пришли к выводу,

что рынок решений для обеспечения ИТ-безопасности в

Ази

...

Читать дальше »

|

Август 2013: троян-шпион для Linux и банковские трояны для Android-устройств

Компания «Доктор Веб» опубл

...

Читать дальше »

|

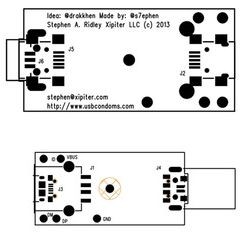

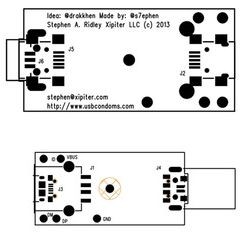

USB-«презерватив» защитит ваше устройство от заразных портов

Предприниматели

с сайта int3.cc готовят к продаже устройство под названием USB

Condom — переходник, блокирующий все контакты разъема USB,

используемые для передачи данных, и оставляющий только

питание. Устройство призвано предотвращать «доение» (juice

jacking) — воровство данных или загрузку вирусов, когда ничего

не подозревающий пользователь подключается где-либо к

USB-порту для подзарядки. «Доение» долгое время было угрозой, о

которой тольк

...

Читать дальше »

|

« 1 2 ... 44 45 46 47 48 49 » |

| |

| |  |

|

Волк слабее льва и тигра, но в цирке волк не выступает!

Волк - единственный из зверей, который может пойти в бой на более сильного противника.

Если же он проиграл бой, то до последнего вздоха смотрит в глаза противника. После этого умирает...

| Календарь |

| | « Май 2024 » | | Пн | Вт | Ср | Чт | Пт | Сб | Вс | | | | 1 | 2 | 3 | 4 | 5 | | 6 | 7 | 8 | 9 | 10 | 11 | 12 | | 13 | 14 | 15 | 16 | 17 | 18 | 19 | | 20 | 21 | 22 | 23 | 24 | 25 | 26 | | 27 | 28 | 29 | 30 | 31 |

|  |

|

| Внимание! |

|

Администратор сайта laptop.ucoz.ru не несет ответственности за содержание рекламных объявлений. Все используемые на сайте зарегистрированные товарные знаки принадлежат своим законным владельцам! Используемая со сторонних источников информация публикуется с обязательными ссылками на эти источники.

|  |

|

|